«UserGate Proxy & Firewall v.6 Руководство администратора Содержание Введение О программе Системные требования Установка UserGate Proxy & Firewall Регистрация Обновление...»

-- [ Страница 1 ] --

UserGate Proxy & Firewall v.6

Руководство администратора

Введение

О программе

Системные требования

Установка UserGate Proxy & Firewall

Регистрация

Обновление и удаление

Политика лицензирования UserGate Proxy & Firewall

Консоль администрирования

Настройка соединений

Установка пароля на подключение

Аутентификация администратора UserGate

Установка пароля на доступ к базе статистики UserGate

Общие настройки NAT (Network Address Translation)

Общие настройки

Настройка интерфейсов

Подсчет трафика в UserGate

Поддержка резервного канала

Пользователи и группы

Синхронизация с Active Directory

Персональная страница статистики пользователя

Поддержка терминальных пользователей

Настройка сервисов в UserGate

Настройка DHCP

Настройка сервисов прокси в UserGate

Поддержка протоколов IP-телефонии (SIP, H323)

Поддержка режима SIP Registrar

Поддержка протокола H323

Почтовые прокси в UserGate

Использование прозрачного режима

Каскадные прокси

Назначение портов

Настройка кэша

Антивирусная проверка

Планировщик в UserGate

Настройка DNS

Настройка VPN-сервера

Настройка системы обнаружения вторжений (СОВ)

Настройка оповещений

Межсетевой экран в UserGate

Принцип работы межсетевого экрана

Регистрация событий МЭ

Правила трансляции сетевого адреса (NAT)

Работа с несколькими провайдерами

Автоматический выбор исходящего интерфейса

www.usergate.ru

Публикация сетевых ресурсов

Настройка правил фильтрации

Поддержка маршрутизации

Ограничение скорости в UserGate

Контроль приложений

Обозреватель кэш в UserGate

Управление трафиком в UserGate

Система правил управления трафиком

Ограничение доступа к Интернет-ресурсам

Entensys URL Filtering

Установка лимита потребления трафика

Ограничение размера файла

Фильтрация по Content-type

Биллинговая система

Тарификация доступа в Интернет

Периодические события

Динамическое переключение тарифов

Удаленное администрирование UserGate

Настройка удаленного подключения

Удаленный перезапуск сервера UserGate

Проверка доступности новой версии

Веб-статистика UserGate

Оценка эффективности работы правил управления трафиком

Оценка эффективности работы антивируса

Статистика использования SIP

Приложение

Контроль целостности UserGate

Проверка правильности запуска

Вывод отладочной информации

Получение технической поддержки

www.usergate.ru

Введение Прокси-сервер – это комплекс программ, выполняющий роль посредника (от английского «proxy» - «посредник») между рабочими станциями пользователей и другими сетевыми службами.

Решение передает все обращения пользователя в Интернет и, получив ответ, отправляет его обратно. При наличии функции кэширования прокси-сервер запоминает обращения рабочих станций к внешним ресурсам, и в случае повторения запроса, возвращает ресурс из собственной памяти, что существенно снижает время запроса.

В некоторых случаях запрос клиента или ответ сервера может быть модифицирован или блокирован прокси-сервером для выполнения определенных задач, например, для предотвращения заражения рабочих станций вирусами.

О программе UserGate Proxy & Firewall – это комплексное решение для подключения пользователей к сети Интернет, обеспечивающее полноценный учет трафика, разграничение доступа и предоставляющее встроенные средства сетевой защиты.

UserGate позволяет тарифицировать доступ пользователей к сети Интернет, как по трафику, так и по времени работы в сети. Администратор может добавлять различные тарифные планы, осуществлять динамическое переключение тарифов, автоматизировать снятие/начисление средств и регулировать доступ к ресурсам Интернет. Встроенный межсетевой экран и антивирусный модуль позволяют защищать сервер UserGate и проверять проходящий через него трафик на наличие вредоносного кода. Для безопасного подключения к сети организации можно использовать встроенный VPN-сервер и клиент.

UserGate состоит из нескольких частей: сервер, консоль администрирования (UserGateAdministrator) и несколько дополнительных модулей. Сервер UserGate (процесс usergate.exe) – это основная часть прокси-сервера, в которой реализованы все его функциональные возможности.

Сервер UserGate предоставляет доступ в сеть Интернет, осуществляет подсчет трафика, ведет статистику работы пользователей в сети и выполняет многие другие задачи.

Консоль администрирования UserGate - это программа, предназначенная для управления сервером UserGate. Консоль администрирования UserGate связывается с серверной частью по специальному защищенному протоколу поверх TCP/IP, что позволяет выполнять удаленное администрирование сервера.

UserGate включает три дополнительных модуля: «Веб-статистика», «Клиент авторизации и модуль «Контроль приложений».

www.entensys.ru

Системные требования Сервер UserGate рекомендуется устанавливать на компьютер с операционной системой Windows XP/2003/7/8/2008/2008R2/2012, подключенный к сети Интернет через модемное или любое другое соединение. Требования к аппаратному обеспечению сервера:

– – –

Установка UserGate Proxy & Firewall Процедура установки UserGate сводится к запуску установочного файла и выбору опций мастера установки. При первой установке решения достаточно оставить опции по умолчанию. После завершения установки потребуется перезагрузить компьютер.

Регистрация Для регистрации программы необходимо запустить сервер UserGate, подключить консоль администрирования к серверу и выбрать пункт меню «Помощь» – «Зарегистрировать продукт». При первом подключении консоли администрирования появится диалог для регистрации с двумя доступными опциями: запрос демонстрационного ключа и запрос полнофункционального ключа. Запрос ключа выполняется online (протокол HTTPS), через обращение к сайту usergate.ru.

При запросе полнофункционального ключа требуется ввести специальный ПИН-код, который выдается при покупке UserGate Proxy & Firewall или службой поддержки для тестирования. Кроме того, при регистрации потребуется ввести дополнительную персональную информацию (имя пользователя, адрес электронной почты, страна, регион). Личные данные используются исключительно для привязки лицензии к пользователю и никоим образом не распространяется. После получения полного или демонстрационного ключа сервер UserGate будет автоматически перезапущен.

www.usergate.ru

Важно! В демонстрационном режиме сервер UserGate Proxy & Firewall будет работать 30 дней. При обращении в компанию Entensys можно запросить специальный ПИН-код для расширенного тестирования. Например, можно запросить демонстрационный ключ на три месяца. Повторное получение триальной лицензии без ввода специального расширенного ПИН-кода невозможно.

Важно! При работе UserGate Proxy & Firewall периодически выполняется проверка статуса регистрационного ключа. Для корректной работы UserGate необходимо разрешить доступ в сеть Интернет по протоколу HTTPS. Это требуется для online-проверки статуса ключа. При трехкратной неуспешной проверке ключа лицензия на прокси-сервер сбросится и появится диалог регистрации программы. В программе реализован счетчик максимального количества активаций, которое составляет 10 раз. После превышения этого лимита, вы сможете активировать продукт вашим ключом только после обращения в службу поддержки по адресу: http://entensys.ru/support.

Обновление и удаление Новая версия UserGate Proxy & Firewall v.6 может быть установлена поверх предыдущих версий пятого семейства. В этом случае мастер установки предложит сохранить или перезаписать файл настроек сервера config.cfg и файл статистики log.mdb. Оба файла расположены в директории, в которую установлен UserGate (в дальнейшем – “%UserGate%”). Сервер UserGate v.6 поддерживает формат настроек UserGate v.4,5, поэтому при первом запуске сервера настройки будут переведены в новый формат автоматически.

Обратная совместимость настроек не поддерживается.

Внимание! Для файла статистики поддерживается только перенос текущих балансов пользователей, сама статистика по трафику не будет перенесена.

Изменения базы данных были вызваны проблемами в производительности старой и лимитами на её размер. Новая база данных Firebird не обладает такими недостатками.

Удаление сервера UserGate выполняется через соответствующий пункт меню Пуск Программы или через пункт Установка и удаление программ (Программы и компоненты в Windows 7/2008/2012) в панели управления Windows. После удаления UserGate в директории установки программы останутся некоторые файлы, если не была установлена опция удалить все.

Политика лицензирования UserGate Proxy & Firewall Сервер UserGate предназначен для предоставления доступа в сеть Интернет пользователям локальной сети. Максимальное количество пользователей, которые могут одновременно работать в сети Интернет через UserGate, обозначается количеством «сессий» и определяется регистрационным ключом.

Регистрационный ключ UserGate v.6 уникален и не подходит к предыдущим версиям UserGate. В демонстрационном периоде решение работает в течение 30 дней с ограничением в пять сессий. Понятие «сессия» не следует путать с количеством интернет-приложений или подключений, которые запускает пользователь. Количество подключений от одного пользователя может быть любым, если оно специально не ограничивается.

www.usergate.ru

Встроенные в UserGate антивирусные модули (от Kaspersky Lab, Panda Security и Avira), а также модуль Entensys URL Filtering, лицензируются отдельно. В демонстрационной версии UserGate встроенные модули могут работать 30 дней.

Модуль Entensys URL Filtering, предназначенный для работы с категориями сайтов, предоставляет возможность работы в демонстрационном режиме сроком на 30 дней. При приобретении UserGate Proxy & Firewall c модулем фильтрации срок действия лицензии на Entensys URL Filtering составляет один год. По истечении срока подписки фильтрация ресурсов посредством модуля прекратится.

www.usergate.ru

Консоль администрирования Консоль администрирования представляет собой приложение, предназначенное для управления локальным или удаленным сервером UserGate. Для использования консоли администрирования необходимо запустить сервер UserGate, выбрав пункт Запустить сервер UserGate в контекстном меню UserGate-агента (иконка в системном трее, в дальнейшем

– «агент»). Запустить консоль администрирования можно через контекстное меню агента или через пункт меню Пуск Программы, если консоль администрирования установлена на другой компьютер. Для работы с настройками необходимо подключить консоль администрирования к серверу.

Обмен данными между консолью администрирования и сервером UserGate, выполняется по протоколу SSL. При инициализации подключения (SSLHandshake) выполняется односторонняя аутентификация, в ходе которой сервер UserGate передает консоли администрирования свой сертификат, расположенный в директории %UserGate%\ssl. Сертификат или пароль со стороны консоли администрирования для подключения не требуется.

Настройка соединений При первом запуске консоль администрирования открывается на странице Соединения, на которой присутствует единственное соединение с сервером localhost для пользователя Administrator. Пароль на подключение не установлен. Подключить консоль администрирования к серверу можно дважды щелкнув на строке localhost-administrator или нажав на кнопку Подключиться на панели управления. В консоли администрирования UserGate можно создать несколько подключений. В настройках подключений указываются следующие параметры:

Название сервера – это название подключения;

Имя пользователя – логин для подключения к серверу;

Адрес сервера – доменное имя или IP-адрес сервера UserGate;

Порт – TCP-порт, используемый для подключения к серверу (по умолчанию используется порт 2345);

Пароль – пароль для подключения;

Спрашивать пароль при подключении – опция позволяет отображать диалог ввода имени пользователя и пароля при подключении к серверу;

Автоматически подключаться к этому серверу – консоль администрирования при запуске будет подключаться к данному серверу автоматически.

Настройки консоли администрирования хранятся в файле console.xml, расположенном в директории %UserGate%\Administrator\. На стороне сервера UserGate имя пользователя и md5 хэш пароля для подключения хранятся в файле config.cfg, расположенном в директории %UserGate_data, где, %UserGate_data% – папка для Windows XP – (C:\Documents and Settings\All www.usergate.ru Users\Application Data\Entensys\UserGate6), для Windows 7/2008 папка – (C:\Documents and Settings\All Users\Entensys\UserGate6) Установка пароля на подключение Создать логин и пароль для подключения к серверу UserGate можно на странице Общие настройки в разделе Настройки администратора. В этом же разделе можно указать TCP-порт для подключения к серверу. Для вступления новых настроек в силу необходимо перезапустить сервер UserGate (пункт Перезапустить сервер UserGate в меню агента). После перезапуска сервера новые настройки требуется указать и в параметрах соединения в консоли администрирования. В противном случае администратор не сможет подключиться к серверу.

Внимание! С целью избежания проблем с работоспособностью консоли администрирования UserGate менять эти параметры не рекомендуется!

Аутентификация администратора UserGate Для успешного подключения консоли администрирования к серверу UserGate, администратор должен пройти процедуру аутентификации на стороне сервера.

Аутентификации администратора выполняется после установления SSLподключения консоли администрирования к серверу UserGate. Консоль передает серверу логин и md5 хеш пароля администратора. Сервер UserGate сравнивает полученные данные с тем, что указано в файле настроек config.cfg.

Аутентификация считается успешной, если данные, полученные от консоли администрирования, совпадают с тем, что указано в настройках сервера. При неудачной аутентификации сервер UserGate разрывает SSL-подключение с консолью администрирования. Результат процедуры аутентификации регистрируется в файле usergate.log, расположенном в директории %UserGate_data%\logging\.

Установка пароля на доступ к базе статистики UserGate Пользовательская статистика – трафик, посещенные ресурсы, и т.п.

записываются сервером UserGate в специальную базу данных. Доступ к базе осуществляется напрямую (для встроенной БД Firebird) или через ODBCдрайвер, что позволяет серверу UserGate работать с базами практически любого формата (MSAccess, MSSQL, MySQL). По умолчанию используется база Firebird – %UserGate_data%\usergate.fdb. Логин и пароль на доступ к базе данных – SYSDBA\masterkey. Установить другой пароль можно через пункт Общие настройки Настройки базы данных консоли администрирования.

Общие настройки NAT (Network Address Translation) Пункт Общие настройки NAT позволяет задать величину таймаута для соединений NAT по протоколам TCP, UDP или ICMP. Величина таймаута определяет время жизни пользовательского соединения через NAT, когда передача данных по соединению завершена. Опция Вывод отладочных логов предназначена для отладки и позволяет, при необходимости, включить режим расширенного логирования сообщений драйвера NAT UserGate.

Детектор атак – это специальная опция, позволяющая вам задействовать внутренний механизм отслеживания и блокировки сканера портов или попыток www.usergate.ru занятия всех портов сервера. Этот модуль работает в автоматическом режиме, события будут записаны в файл %UserGate_data%\logging\fw.log.

Внимание! Настройки этого модуля можно изменить через файл конфигурации config.cfg, раздел options.

Общие настройки Заблокировать по строке браузера – список User-Agent’s браузеров, которые могут быть заблокированы прокси-сервером. Т.е. можно, например, запретить выходить в интернет старым браузерам таким как, IE 6.0 или Firefox 3.x.

www.usergate.ru Настройка интерфейсов Раздел Интерфейсы (рис. 1) является главным в настройках сервера UserGate, поскольку определяет такие моменты, как правильность подсчета трафика, возможность создания правил для межсетевого экрана, ограничения ширины Интернет-канала для трафика определенного типа, установление отношений между сетями и порядок обработки пакетов драйвером NAT (Network Address Translation).

Рисунок 1. Настройка интерфейсов сервера В разделе Интерфейсы перечислены все доступные сетевые интерфейсы сервера, на который установлен UserGate, включая Dial-Up (VPN, PPPoE) подключения.

Для каждого сетевого адаптера администратор UserGate должен указать его тип. Так, для адаптера, подключенного к сети Интернет, следует выбрать тип WAN, для адаптера, подключенного к локальной сети – тип LAN.

Изменить тип Dial-Up (VPN, PPPoE) подключения нельзя. Для таких подключений сервер UserGate автоматически установит тип PPP-интерфейс.

Указать имя пользователя и пароль для Dial-Up (VPN) подключения можно дважды щелкнув на соответствующем интерфейсе. Интерфейс, расположенный вверху списка, является основным подключением Интернет.

Подсчет трафика в UserGate Трафик, проходящий через сервер UserGate, записывается на пользователя локальной сети, который является инициатором соединения, или на сервер www.usergate.ru UserGate, если инициатором соединения является сервер. Для трафика сервера в статистике UserGate предусмотрен специальный пользователь - Сервер UserGate. На счет пользователя Сервер UserGate записывается трафик обновления антивирусных баз для встроенных модулей Kaspersky Lab, Panda Security, Avira, а также трафик разрешения имен через DNS-форвардинг.

Трафик учитывается полностью, вместе со служебными заголовками.

Дополнительно добавлена возможность учета Ethernet-заголовков.

При правильном задании типов сетевых адаптеров сервера (LAN или WAN), трафик в направлении «локальная сеть - сервер UserGate» (например, обращения к общим сетевым ресурсам на сервере) не учитывается.

Важно! Наличие сторонних программ – межсетевые экраны или антивирусы (с функцией проверки трафика) – может существенно повлиять на правильность подсчета трафика в UserGate. На компьютер с UserGate не рекомендуется устанавливать сетевые программы сторонних производителей!

Поддержка резервного канала На странице интерфейсов находится настройка резервного канала. Кликнув на кнопку Мастер настройки, вы сможете выбрать интерфейс, который будет задействован в качестве резервного канала. На второй странице реализован выбор хостов, которые будут проверяться прокси-сервером на наличие связи с интернетом. С указанным интервалом решение будет проверять доступность этих хостов ICMP-запросом Echo-request. Если ответ хотя бы от одного заданного хоста вернется, соединение считается активным. Если ни от одного хоста не придёт ответа, то соединение будет считаться неактивным, и основной шлюз в системе поменяется на шлюз резервного канала. Если при этом были созданы правила NAT с указанием специального интерфейса Masquerade в качестве внешнего интерфейса, то такие правила будут пересозданы в соответствии текущей таблицей маршрутизации. Созданные NAT-правила начнут работать через резервный канал.

Рисунок 2. Мастер настройки резервного канала www.

usergate.ru В качестве резервного подключения сервер UserGate может использовать как Ethernet-подключение (выделенный канал, WAN-интерфейс), так и Dial-Up (VPN, PPPoE) подключение (PPP-интерфейс). После переключения на резервное подключение Интернет, сервер UserGate будет периодически проверять доступность основного канала. Если его работоспособность восстановится, программа произведет переключение пользователей на основное подключение к Интернет.

www.usergate.ru

Пользователи и группы Для предоставления доступа в сеть Интернет необходимо создать пользователей в UserGate. Для удобства администрирования пользователей можно объединять в группы по территориальному признаку или по уровню доступа. Логически наиболее правильным является объединение пользователей в группы по уровням доступа, поскольку в этом случае существенно облегчается работа с правилами управления трафиком. По умолчанию в UserGate присутствует единственная группа - default.

Создать нового пользователя можно через пункт Добавить нового пользователя или нажав на кнопку Добавить в панели управления на странице Пользователи и группы. Существует ещё один способ добавления пользователей – сканирование сети ARP-запросами. Нужно щелкнуть на пустом месте в консоли администратора на странице пользователи и выбрать пункт сканировать локальную сеть. Далее задать параметры локальной сети и дождаться результатов сканирования. В итоге вы увидите список пользователей, которых можно добавить в UserGate. Обязательными параметрами пользователя (рис. 3) являются имя, тип авторизации, параметр авторизации (IP-адрес, логин и пароль и т.п.), группа и тариф. По умолчанию все пользователи принадлежат к группе default. Имя пользователя в UserGate должно быть уникальным. Дополнительно в свойствах пользователя можно определить уровень доступа пользователя к веб-статистике, задать номер внутреннего телефона для H323, ограничить количество соединений для пользователя, включить правила NAT, правила управления трафиком или правила для модуля «Контроль приложений».

Рисунок 3. Профиль пользователя в UserGate Пользователь в UserGate наследует все свойства группы, к которой принадлежит, кроме тарифа, который можно переопределить.

Указанный в свойствах пользователя тариф будет относиться к тарификации всех соединений пользователя. Если доступ в сеть Интернет не тарифицируется, можно использовать пустой тариф, который называется “default”.

www.usergate.ru

Синхронизация с Active Directory Группы пользователей в UserGate можно синхронизировать с группами Active Directory. Для использования синхронизации с Active Directory машина с UserGate Proxy & Firewall не обязательно должна входить в домен.

Настройка синхронизации выполняется в два этапа. На первом этапе, на странице «Группы» консоли администратора UserGate (рис. 4) нужно включить опцию Синхронизация с AD и указать следующие параметры:

название домена IP-адрес контроллера домена логин и пароль для доступа к Active Directory (допускается указание логина в формате UPN – User Principal Name) период синхронизации (в секундах) На втором этапе нужно открыть свойства группы пользователей (выждав интервал синхронизации) в UserGate, включить опцию «синхронизация групп с AD» и выбрать одну или несколько групп из Active Directory.

При синхронизации в группы UserGate поместятся пользователи из Active Directory, принадлежащие выбранным группам Active Directory. В качестве типа авторизации для импортированных пользователей будет использоваться тип “HTTP Состояние импортированного пользователя (NTLM)”.

(включен/выключен) управляется состоянием соответствующего аккаунта в домене Active Directory.

www.usergate.ru Рисунок 4. Настройка синхронизации с Active Directory Важно! Для синхронизации нужно обеспечить прохождение протокола LDAP между сервером UserGate и контроллером домена.

www.usergate.ru Персональная страница статистики пользователя Каждому пользователю в UserGate предоставлена возможность просмотра страницы статистики. Доступ к персональной странице статистики может быть получен по адресу http://192.168.0.1:8080/statistics.html, где для примера 192.168.0.1 – локальный адрес машины с UserGate, а 8080 – порт, на котором работает HTTP-прокси-сервер UserGate. Пользователь может посмотреть свою личную расширенную статистику, войдя по адресу - http://192.168.0.1:8081.

Внимание! В версии 6.х был добавлен слушающий интерфейс 127.0.0.1:8080, который нужен для работы веб-статистики при отключенном HTTP-проксисервере UserGate. В связи с этим порт 8080 на интерфейсе 127.0.0.1 всегда будет занят UserGate Proxy & Firewall, пока будет запущен процесс usergate.exe

По IP-адресу По диапазону IP-адресов По IP+MAC-адресу По MAC-адресу Авторизация средствами HTTP (HTTP-basic, NTLM) Авторизация через логин и пароль (Клиент авторизации) Упрощенный вариант авторизации через Active Directory Для использования трех последних методов авторизации на рабочую станцию пользователя необходимо установить специальное приложение - клиент авторизации UserGate. Соответствующий MSI пакет (AuthClientInstall.msi) расположен в директории %UserGate%\tools и может быть использован для автоматической установки средствами групповой политики в Active Directory.

Административный шаблон для установки клиента авторизации средствами групповой политики Active Directory, также расположен в директории %UserGate%\tools. На сайте http://usergate.ru/support есть видео-инструкция по развертыванию клиента авторизации через групповую политику.

Если сервер UserGate установлен на компьютер, не входящий в домен Active Directory, рекомендуется использовать упрощенный вариант авторизации через Active Directory. В этом случае сервер UserGate будет сравнивать логин и имя домена, полученные от клиента авторизации, с соответствующими полями, указанными в профиле пользователя, не обращаясь к контроллеру домена.

Поддержка терминальных пользователей Для авторизации терминальных пользователей в прокси-сервере UserGate, начиная с версии 6.5 был добавлен специальный программный модуль, который называется «Терминальный Агент Авторизации». Дистрибутив программы Терминального агента находится в папке %UserGate%\tools и называется – TerminalServerAgent*.msi. Для 32-хбитных систем надо брать версию «TerminalServerAgent32.msi», а для 64-битных TerminalServerAgent64.msi». Программа представляет собой агента, который периодически, раз в 90 секунд отсылает авторизационную информацию о всех клиентах терминального сервера на прокси-сервер, и драйвер, который обеспечивает подмену портов для каждого терминального клиента. Сочетание информации о пользователе и сопоставленных ему портов, позволяют проксисерверу точно определять пользователей терминального сервера и применять к ним различные политики управления трафиком.

При установке терминального агента, вас попросят указать IP-адрес проксисервера, и количество пользователей. Это необходимо для оптимального использования свободных TCP\UDP портов терминального сервера.

www.usergate.ru

После установки агента терминального сервера, он делает запрос на проксисервер, и если всё проходит успешно, на сервере создаются три пользователя с авторизацией "логин-пароль AD", и с логином "NT AUTHORIY\*".

Если такие пользователи у вас появятся в консоли - значит ваш терминальный агент готов к работе.

Первый способ (синхронизация с доменом Active Directory):

В консоли администратора, на странице групп пользователей в свойствах опции «синхронизации с AD», надо указать корректные параметры для авторизации с AD.

Затем надо создать новую группу пользователей, и в ней указать какую группу пользователей в AD надо синхронизировать с текущей группой в Прокси-сервере. Затем ваши пользователи добавятся в эту локальную группу пользователей UserGate Proxy. На этом настройка проксисервера - практически закончена. После этого надо зайти под пользователем AD на терминальный сервер, и он автоматически будет авторизован на проксисервере, не требуя ввода логина и пароля. Пользователями терминального сервера можно будет управлять как обычными пользователями прокси-сервера с авторизацией по IP-адресу. Т.е. им можно будет применять разные правила NAT и\или правила управления трафиком.

Второй способ (импорт пользователей из домена Active Directory):

Использовать «импорт» пользователей из AD, он настраивается на странице с пользователями, путём нажатия на соответствующую кнопку - «импорт», в интерфейсе консоли администратора UserGate.

Необходимо импортировать пользователей из AD в определенную локальную группу на прокси-сервере. После этого у всех импортированных пользователей, которые будут запрашивать выход в интернет с терминального сервера, появится доступ в интернет с правами, определенными на прокси-сервере UserGate.

Третий способ (использование локальных учетных записей терминального сервера):

Данный способ удобен для тестирования работы терминального агента или для случаев, когда терминальный сервер не находится в домене Active Directory. В таком случае необходимо завести нового пользователя с типом авторизации Логин домен-AD", и в виде "адреса домена" указать имя компьютера терминального сервера, а в качестве логина - имя пользователя, который будет входить на терминальный сервер. Все пользователи, которые будут заведены на прокси-сервере, получат доступ в интернет с терминального сервера, с правами, определенными на прокси-сервере UserGate.

Стоит понимать, что есть некоторые ограничения терминального агента:

Протоколы отличные от TCP\UDP не могут быть пропущены с терминального сервера в интернет. Например, нельзя будет запустить PING с этого сервера куда-либо в интернет через NAT.

www.usergate.ru Максимальное число пользователей на терминальном сервере не может превышать 220, при этом на каждого пользователя будет выделено не больше чем по 200 портов для протоколов TCP\UDP.

При перезапуске прокси-сервера UserGate, терминальный агент не будет выпускать никого в интернет до первой синхронизации с прокси-сервером UserGate (до 90 секунд).

HTTP-авторизация при работе через прозрачный прокси В UserGate v.6 добавлена возможность HTTP-авторизации для прокси-сервера, работающего в прозрачном режиме. Если браузер на рабочей станции пользователя не настроен на использование прокси-сервера, а HTTP-прокси в UserGate включен в прозрачном режиме, то запрос от неавторизованного пользователя будет перенаправлен на страницу авторизации, на которой требуется указать логин и пароль.

После авторизации данную страницу закрывать не нужно. Страница авторизации периодически обновляется, через специальный скрипт, сохраняя пользовательскую сессию активной. В таком режиме пользователю будут доступны все сервисы UserGate, включая возможность работы через NAT. Для завершения пользовательского сеанса требуется нажать Logout на странице авторизации или просто закрыть вкладку с авторизацией. и через 30-60 секунд авторизация на прокси-сервере пропадет.

разрешить прохождение NetBIOSNameRequest (UDP:137) пакетов между сервером UserGate и контроллером домена обеспечить прохождение пакетов NetBIOSSessionRequest (TCP:139) между сервером UserGate и контроллером домена прописать адрес и порт HTTP-прокси UserGate в браузере на машине пользователя Важно! Для использования NTLM-авторизации машина с установленным UserGate может и не являться членом домена Active Directory.

Использование клиента авторизации Клиент авторизации UserGate представляет собой сетевое приложение, работающее на уровне Winsock, которое подключается к серверу UserGate на определенный UDP-порт (по умолчанию используется порт 5456) и передает параметры авторизации пользователя: тип авторизации, логин, пароль и т.п.

www.usergate.ru

При первом запуске клиент авторизации UserGate просматривает ветку HKCU\Software\Policies\Entensys\Authclient системного реестра. Здесь могут быть расположены настройки, полученные через групповую политику домена Active Directory. Если настройки в системном реестре не обнаружены, адрес сервера UserGate придется указать вручную на третьей сверху закладке в клиенте авторизации. После указания адреса сервера нужно нажать кнопку Применить и перейти ко второй закладке. На этой странице указываются параметры авторизации пользователя. Настройки клиента авторизации сохраняются в разделе HKCU\Software\Entensys\Authclient системного реестра. Служебный лог клиента авторизации сохраняется в папке Documents and Settings\%USER%\Application data\UserGate Client.

Дополнительно в клиенте авторизации добавлена ссылка на персональную страницу статистики пользователя. Изменить внешний вид клиента авторизации можно через редактирование соответствующего шаблона в виде *.xml файла, расположенного в директории, в которую установлен клиент.

www.usergate.ru

Настройка сервисов в UserGate Настройка DHCP Служба позволяет DHCP (Dynamic Host Configuration Protocol) автоматизировать процесс выдачи сетевых настроек клиентам в локальной сети. В сети с DHCP-сервером каждому сетевому устройству можно динамически назначать IP-адрес, адрес шлюза, DNS, WINS-сервера и т.п.

Включить DHCP-сервер можно через раздел Сервисы DHCP-сервер Добавить интерфейс в консоли администрирования UserGate или нажатием на кнопку Добавить в панели управления. В появившемся диалоге необходимо выбрать сетевой интерфейс, на котором будет работать DHCP-сервер. В минимальной конфигурации для DHCP-сервера достаточно задать следующие параметры: диапазон IP-адресов (пул адресов), из которого сервер будет выдавать адреса клиентам в локальной сети; маску сети и время аренды.

Максимальный размер пула в UserGate не может превышать 4000 адресов. При необходимости из выбранного пула адресов можно исключить (кнопка Исключения) один или несколько IP-адресов. За определенным устройством в сети можно закрепить постоянныйIP-адрес, создав соответствующую привязку в разделе Резервации. Постоянство IP-адреса при продлении или получении аренды обеспечивается за счет привязки (Резервации) к MAC-адресу сетевого устройства. Для создания привязки достаточно указать IP-адрес устройства.

MAC-адрес будет определен автоматически посредством нажатия на соответствующую кнопку.

Рисунок 6. Настройка DHCP-сервера UserGate

Сервер DHCP в UserGate поддерживает импорт настроек DHCP-сервера Windows. Предварительно настройки Windows DHCP необходимо сохранить в файл. Для этого на сервере, где установлен Windows DHCP, запустите режим командной строки (Пуск Выполнить, введите cmd и нажмите Enter) и в появившемся окне выполните команду: netsh dhcp server IP dumpимя_файла, где IP – IP-адрес вашего DHCP-сервера. Импорт настроек

www.usergate.ru

из файла осуществляется через соответствующую кнопку на первой странице мастера настройки DHCP-сервера.

Выданные IP-адреса отображаются в нижней половине окна консоли администрирования (рис. 8) вместе с информацией о клиенте (название компьютера, MAC-адрес), временем начала и конца аренды. Выделив выданный IP-адрес, можно добавить пользователя в UserGate, создать привязку по MAC-адресу или освободить IP-адрес.

Рисунок 7. Удаление выданных адресов

Освобожденный IP-адрес через некоторое время будет помещен в пул свободных адресов DHCP-сервера. Операция освобождения IP-адреса может понадобиться, если компьютер, ранее запросивший адрес у DHCP-сервера UserGate, более не присутствует в сети или сменил MAC-адрес.

В DHCP-сервере реализована возможность отвечать на запросы клиентов при запросе файла «wpad.dat». Через использование этого метода получения настроек прокси-сервера необходимо править файл шаблон, который находится в папке «C:\program files\entensys\usergate6\wwwroot\wpad.dat».

Более подробная информация о таком методе получения настроек проксисервера описана в Википедии.

Настройка сервисов прокси в UserGate В сервер UserGate интегрированы следующие прокси-серверы: HTTP- (с поддержкой режима “FTP поверх HTTP” и HTTPS, - метод Connect), FTP, SOCKS4, SOCKS5, POP3 и SMTP, SIP и H323. Настройки прокси-серверов www.usergate.ru доступны в разделе Сервисы Настройка прокси в консоли администрирования. К основным настройкам прокси-сервера относятся:

интерфейс (рис. 9) и номер порта, на котором работает прокси.

Рисунок 8. Базовые настройки прокси-сервера По умолчанию в UserGate включен только HTTP-прокси, прослушивающий порт 8080 TCP на всех доступных сетевых интерфейсах сервера.

Для настройки браузера клиента на работу через прокси-сервер достаточно указать адрес и порт прокси в соответствующем пункте настроек. В Internet Explorer настройки прокси указываются в меню Сервис Свойства обозревателя Подключение Настройка LAN. При работе через HTTPпрокси в свойствах TCP/IP сетевого подключения на рабочей станции пользователя не требуется указывать шлюз и DNS, поскольку разрешение имен будет выполнять сам HTTP-прокси.

Для каждого прокси-сервера доступен режим каскадного включения на вышестоящий прокси-сервер.

Важно! Порт, указанный в настройках прокси-сервера, автоматически открывается в межсетевом экране UserGate. Поэтому, с точки зрения безопасности, в настройках прокси рекомендуется указывать только локальные сетевые интерфейсы сервера.

Важно! Подробнее о настройках различных браузеров на прокси-сервер, описано в специальной статье базы знаний Entensys.

Поддержка протоколов IP-телефонии (SIP, H323) В UserGate реализована функция SIP-прокси с контролем состояния соединений (stateful proxy) SIP Registrar. SIP-прокси включается в разделе Сервисы Настройка прокси и всегда работает в прозрачном режиме, прослушивая порты 5060 TCP и 5060 UDP. При использовании SIP-прокси на

www.usergate.ru

странице Сессии консоли администрирования отображается информация о состоянии активного соединения (регистрация, звонок, ожидание, и т.п.), а также информация об имени пользователя (или его номер), длительность звонка и количество переданных/полученных байт. Эта информация будет записана и в базу статистики UserGate.

Для использования SIP-прокси UserGate в свойствах TCP/IP на рабочей станции пользователя требуется указать IP-адрес сервера UserGate в качестве шлюза по умолчанию, а также обязательно указать адрес DNS-сервера.

Настройку клиентской части проиллюстрируем на примере программного телефона SJPhone и провайдера Sipnet. Запустите SJPhone, выберите в контекстном меню пункт Options и создайте новый профиль. Введите название профиля (рис. 10), например, sipnet.ru. В качестве типа профиля укажите Call through SIP-Proxy.

Рисунок 9. Создание нового профиля в SJPhone В диалоговом окне Profile Options требуется указать адрес прокси-сервера вашего VoIP-провайдера.

При закрытии диалога потребуется ввести данные для авторизации на сервере вашего VoIP-провайдера (имя пользователя и пароль).

Рисунок 10. Настройки профиля SJPhone www.usergate.ru Внимание! Если при включении SIP-прокси у вас голосовой трафик не проходит в одну или другую сторону, то вам необходимо либо использовать STUN-прокси-сервер, либо пускать трафик через NAT по всем портам (ANY:FULL) для нужных пользователей. При включении правила NAT по всем портам SIP-прокси-сервер необходимо будет отключить!

Поддержка режима SIP Registrar Функция SIP Registrar позволяет использовать UserGate в качестве программной АТС (Автоматической Телефонной Станции) для локальной сети.

Функция SIP Registrar работает одновременно с функцией SIP-прокси. Для авторизации на UserGate SIP Registrar в настройках SIP UAC (User Agent Client) требуется указать:

адрес UserGate в качестве адреса SIP сервера имя пользователя в UserGate (без пробелов) любой пароль Поддержка протокола H323 Поддержка протокола H323 позволяет использовать сервер UserGate в качестве «привратника» (H323 Gatekeeper). В настройках H323-прокси указывается интерфейс, на котором сервер будет прослушивать клиентские запросы, номер порта, а также адрес и порт H323-шлюза. Для авторизации на UserGate Gatekeeper пользователю требуется указать логин (имя пользователя в UserGate), пароль (любой) и номер телефона, указанный в профиле пользователя в UserGate.

Важно! Если на UserGate GateKeeper поступает звонок на номер H323, не принадлежащий ни одному из авторизованных пользователей UserGate, звонок будет перенаправлен на H323 gateway. Звонки на H323 gateway выполняются в режиме «CallModel: Direct».

Почтовые прокси в UserGate Почтовые прокси-серверы в UserGate предназначены для работы с протоколами POP3 и SMTP и для антивирусной проверки почтового трафика.

При использовании прозрачного режима работы POP3 и SMTP-прокси настройка почтового клиента на рабочей станции пользователя не отличается от настроек, соответствующих варианту с прямым доступом в сеть Интернет.

Если POP3-прокси UserGate используется в непрозрачном режиме, то в настройках почтового клиента на рабочей станции пользователя в качестве адреса POP3-сервера требуется указывать IP-адрес компьютера с UserGate и порт, соответствующий POP3-прокси UserGate. Кроме того, логин для авторизации на удаленном POP3-сервере указывается в следующем формате:

адрес_электронной_почты@адрес_POP3_сервера. Например, если пользователь имеет почтовый ящик [email protected], то в качестве Логина на

POP3-прокси UserGate в почтовом клиенте нужно будет указать:

[email protected]@pop.mail123.com. Такой формат необходим для того, чтобы сервер UserGate мог определить адрес удаленного POP3-сервера.

www.usergate.ru

Если SMTP-прокси UserGate используется в непрозрачном режиме, то в настройках прокси требуется указать IP-адрес и порт SMTP-сервера, который UserGate будет использовать для отправки писем. В таком случае в настройках почтового клиента на рабочей станции пользователя в качестве адреса SMTPсервера требуется указывать IP-адрес сервера UserGate и порт, соответствующий SMTP-прокси UserGate. Если для отправки требуется авторизация, то в настройках почтового клиента нужно указать логин и пароль, соответствующий SMTP-серверу, который указан в настройках SMTP-прокси в UserGate.

Использование прозрачного режима Функция Прозрачный режим в настройках прокси-серверов доступна, если сервер UserGate установлен вместе с драйвером NAT. В прозрачном режиме драйвер NAT UserGate прослушивает стандартные для сервисов порты: 80 TCP для HTTP, 21 TCP для FTP, 110 и 25 TCP для POP3 и SMTP на сетевых интерфейсах компьютера с UserGate.

При наличии запросов передает их на соответствующий прокси-сервер UserGate. При использовании прозрачного режима в сетевых приложениях пользователей не требуется указывать адрес и порт прокси-сервера, что существенно уменьшает работу администратора в плане предоставления доступа локальной сети в Интернет. Однако, в сетевых настройках рабочих станций сервер UserGate должен быть указан в качестве шлюза, и требуется указать адрес DNS-сервера.

Каскадные прокси Сервер UserGate может работать с подключением Интернет как напрямую, так и через вышестоящие прокси-серверы. Такие прокси группируются в UserGate в пункте Сервисы Каскадные прокси. UserGate поддерживает следующие типы каскадных прокси: HTTP, HTTPS, Socks4, Socks5. В настройках каскадного прокси указываются стандартные параметры: адрес и порт. Если вышестоящий прокси поддерживает авторизацию, в настройках можно указать соответствующий логин и пароль. Созданные каскадные прокси становятся доступными в настройках прокси-серверов в UserGate.

www.usergate.ru Рисунок 11 Родительские прокси в UserGate Назначение портов В UserGate реализована поддержка функции Перенаправление портов (Port mapping). При наличии правил назначения портов сервер UserGate перенаправляет пользовательские запросы, поступающие на определенный порт заданного сетевого интерфейса компьютера с UserGate, на другой указанный адрес и порт, например, на другой компьютер в локальной сети.

Функция Перенаправление портов доступна для TCP- и UDP- протоколов.

Рисунок 12. Назначение портов в UserGate Важно! Если назначение портов используется для предоставления доступа из сети Интернет к внутреннему ресурсу компании, в качестве параметра www.usergate.ru Авторизация следует выбрать Указанный пользователь, иначе перенаправление порта работать не будет.

Настройка кэша Одним из назначений прокси-сервера является кэширование сетевых ресурсов.

Кэширование снижает нагрузку на подключение к сети Интернет и ускоряет доступ к часто посещаемым ресурсам. Прокси-сервер UserGate выполняет кэширование HTTP и FTP-трафика. Кэшированные документы помещаются в локальную папку %UserGate_data%\Cache. В настройках кэша указывается:

предельный размер кэша и время хранения кэшированных документов.

Дополнительно можно включить кэширование динамических страниц и подсчет трафика из кэша. Если включена опция Считать трафик из кэша, на пользователя в UserGate будет записываться не только внешний (Интернет) трафик, но также и трафик, полученный из кэша UserGate.

Внимание! Что бы посмотреть текущие записи в кэш, необходимо запустить специальную утилиту для просмотра базы данных кэш. Она запускается через нажатие правой кнопки мыши на иконке «UserGate агент», в системном трее и выборе пункта «Открыть обозреватель кэш».

Внимание! Если вы включили кэш, а в «обозревателе кэш» у вас по-прежнему нет ни одного ресурса, то вам скорей всего необходимо включить прозрачный прокси-сервер для протокола HTTP, на странице «Сервисы – Настройка прокси

Антивирусная проверка В сервер UserGate интегрированы три антивирусных модуля: антивирус Kaspersky Lab, Panda Security и Avira. Все антивирусные модули предназначены для проверки входящего трафика через HTTP, FTP и почтовые прокси-серверы UserGate, а также исходящего трафика через SMTP-прокси.

Настройки антивирусных модулей доступны в разделе Сервисы Антивирусы консоли администрирования (рис. 14). Для каждого антивируса можно указать, какие протоколы он должен проверять, установить периодичность обновления антивирусных баз, а также указать адреса URL, которые проверять не требуется (опция Фильтр URL). Дополнительно в настройках можно указать группу пользователей, трафик которых не требуется подвергать антивирусной проверке.

www.usergate.ru

Рисунок 13. Антивирусные модули в UserGate Перед запуском антивирусных модулей необходимо запустить обновление антивирусных баз и дождаться его завершения. В настройках по умолчанию базы антивируса Касперского обновляются с сайта Kaspersky Lab, а для антивируса Panda скачиваются с серверов Entensys.

Сервер UserGate поддерживает одновременную работу трех антивирусных модулей. В этом случае первым будет проверять трафик Антивирус Касперского.

Важно! При включении антивирусной проверки трафика сервер UserGate блокирует многопоточные загрузки файлов через HTTP и FTP. Блокирование возможности закачки части файла по HTTP может привести к проблемам в работе службы Windows Update.

Планировщик в UserGate В сервер UserGate встроен планировщик заданий, который может быть использован для выполнения следующих задач: инициализация и разрыв DialUp соединения, рассылка статистики пользователям UserGate, выполнение произвольной программы, обновление антивирусных баз, очистка базы статистики, проверка размера базы данных.

www.usergate.ru

Рисунок 14. Настройка планировщика заданий Пункт Выполнить программу в планировщике UserGate может быть использован и для выполнения последовательности команд (скриптов) из *.bat или *.cmd файлов.

Похожие работы:

«ПЛАН ДЕЙСТВИЙ 2014-2015 гг. КОНФЕРЕНЦИЯ РЕГИОНАЛЬНЫХ И МЕСТНЫХ ОРГАНОВ ВЛАСТИ ПО ВОСТОЧНОМУ ПАРТНЕРСТВУ ПЛАН ДЕЙСТВИЙ ПЛАН ДЕЙСТВИЙ КОНФЕРЕНЦИИ РЕГИОНАЛЬНЫХ И МЕСТНЫХ ОРГАНОВ ВЛАСТИ ПО ВОСТОЧНОМУ ПАРТНЕРСТВУ (CORLEAP) НА 2014 ГОД И ДО ПРОВЕДЕНИЯ ЕЖЕГОДНОЙ ВСТРЕЧИ В 2015 ГОДУ 1. Введение Конференция региональных и местных органов власти по Восточному партнерству (далее по тексту - «CORLEAP» или «Конференция») является политическим форумом, который призван содействовать проведению на местном и...»

«Директор Департамента государственной политики и регулирования в области геологии и недропользования Минприроды России А.В. Орёл утвердил 23 августа 2013 г УТВЕРЖДАЮ Директор Департамента государственной политики и регулирования в области геологии и недропользования Минприроды России _ А.В. Орёл «_» 2013 г СОГЛАСОВАНО Директор ФГУНПП «Геологоразведка» В.В. Шиманский «_»_ 2013 г. ЗАКЛЮЧЕНИЕ Научно-методического Совета по геолого-геофизическим технологиям поисков и разведки твердых полезных...»

«КОЛОНКА РЕДАКТОРА Д ДОРОГИЕ ДРУЗЬЯ! Вы держите в руках первый в этом году номер «Нового лесного журнала». По традиции его главной темой стала прошедшая в конце минувшего года международная выставка-ярмарка «Российский лес». Конечно, мы рассматривали это мероприятие не столько в качестве информационного повода, сколько как площадку для разработки специалистами лесного комплекса политики, стратегии и тактики развития отрасли. Именно с этой точки зрения мы старались освещать работу семинаров,...»

«Программа государственного итогового междисциплинарного экзамена составлена в соответствии с положениями:об итоговой государственной аттестации выпускников федерального государственного бюджетного образовательного учреждения высшего профессионального образования «Российская академия народного хозяйства и государственной службы при Президенте Российской Федерации» от 24 января 2012 года, г. Москва;о магистерской подготовке (магистратуре) в федеральном государственном бюджетном образовательном...»

«Список исполнителей Нечаев В.Д. руководитель Программы стратегического развития Университета, ректор Глазков А.А. руководитель работ по Программе стратегического развития Университета, проректор по науке, инновациям и стратегическому развитию Шараборова Г.К. координатор работ по Программе стратегического развития Университета, директор Центра стратегического развития Кураторы проектов: Соколов Е.Ф. проректор по административно-хозяйственному обеспечению Огнев А.С. проректор по науке,...»

«УДК 91:327 Лысенко А. В. Математическое моделирование как метод исследования феномена автономизма в политической географии Таврический национальный университет имени В. И. Вернадского, г. Симферополь е-mail: [email protected] Аннотация. В статье рассматривается возможность использования математического моделирования как метода исследования политической географии, раскрывается понятие территориального автономизма, а также факторы его генезиса. Ключевые слова: математическое моделирование,...»

« ПРАВА» в г. Мурманске УТВЕРЖДЕНО ПРИНЯТО Директор Филиала на заседании кафедры общеправовых ЧОУ ВПО БИЭПП в г. Мурманске дисциплин ЧОУ ВПО БИЭПП в.г. Мурманске А.С. Коробейников протокол № 2_ от «_09_»_сентября_ 2014 года «_09_»сентября 2014 года Учебнометодический комплекс дисциплины История политических и правовых учений Специальность...»

«ТраСТОвый фОнд рОССийСкОй прОграммы пОмОщи развиТию в ОблаСТи ОбразОвания (READ) READ ГОДОВОЙ ОТЧЕТ ЗА “инвестируя в оценку качества образования, оценку результатов реформ и системы оценивания учебных достижений и приобретенных навыков, банк поможет своим странам-партнерам ответить на ключевые вопросы для формирования политики реформ в образовании: какими достоинствами обладает наша система? каковы ее недостатки? какие меры по устранению этих недостатков оказались наиболее эффективными? каковы...»

«ОХУНОВ АЛИШЕР ОРИПОВИЧ [email protected] ТИТУЛ СИЛЛАБУС ОБЩИЕ СВЕДЕНИЯ СВЕДЕНИЯ О ПРЕПОДАВАТЕЛЯХ ПОЛИТИКА ДИСЦИПЛИНЫ «ОБЩИЕ ВОПРОСЫ ПРОГРАММА КОНЕЧНЫЕ РЕЗУЛЬТАТЫ ОБУЧЕНИЯ ПРЕРЕКВИЗИТЫ И ПОСТРЕКВИЗИТЫ ХИРУРГИИ» КРИТЕРИИ И ПРАВИЛА ОЦЕНКИ ЗНАНИЙ И НАВЫКОВ ОБУЧАЮЩИХСЯ ВИД КОНТРОЛЯ СИЛЛАБУС «ОБЩИЕ ВОПРОСЫ ХИРУРГИИ» ОХУНОВ АЛИШЕР ОРИПОВИЧ [email protected] ОБЩИЕ СВЕДЕНИЯ: ТИТУЛ Наименование вуза: Ташкентская Медицинская Академия ОБЩИЕ СВЕДЕНИЯ Кафедра общей и детской хирургии Место нахождение...»

«Комитет по внешним связям Реализация в Санкт-Петербурге Санкт-Петербурга государственной политики Российской Федерации в отношении соотечественников за рубежом VIII Петербургский Форум молодежных организаций российских соотечественников и зарубежных русскоязычных СМИ «Русское зарубежье» 7-13 июня 2015 года ПРОГРАММА 7 ИЮНЯ, ВОСКРЕСЕНЬЕ Заезд участников Форума в течение дня Отель “Санкт-Петербург” Адрес: Пироговская набережная, 5/2 Регистрация участников, выдача «Набора участника» ВНИМАНИЕ!...»

«Учебная программа дополнительного вступительного экзамена в магистратуру для специальности 1-23 80 06 «История международных отношений и внешней политики» составлена на основе типовых программ «История международных отношений» и «История внешней политики Беларуси», а также программы государственного экзамена по специальным дисциплинам для специальности 1-23 01 01 «Международные отношения». Рассмотрена и рекомендована к утверждению на заседании кафедры международных отношений Протокол №10 от 7...»

« неделе может выбрать проект сверхтяжелой ракеты Российско-китайская лаборатория Космические тросовые системы Следующие спутники серии Метеор не получат радиолокационных комплексов Пропавшую связь с российским научным спутником Вернов пока не наладили 19.02.2015 4 Космический мусор в январе 60 раз угрожал МКС В прошлом году на Землю...»

«МИНИСТЕРСТВО ОБРАЗОВАНИЯ И НАУКИ РОССИЙСКОЙ ФЕДЕРАЦИИ Федеральное государственное бюджетное образовательное учреждение высшего профессионального образования «Кемеровский государственный университет»УТВЕРЖДАЮ: Ректор _ В. А. Волчек «» _ 2014 г. Основная образовательная программа высшего образования Специальность 030701 Международные отношения Направленность (специализация) «Мировая политика» Квалификация (степень) специалист в области международных отношений Форма обучения очная Кемерово 2014...»

«ИСЛАМ НА СОВРЕМЕННОМ УРАЛЕ Алексей Малашенко, Алексей Старостин АПРЕЛЬ 2015 ИСЛАМ НА СОВРЕМЕННОМ УРАЛЕ Алексей Малашенко, Алексей Старостин Данный выпуск «Рабочих материалов» подготовлен некоммерческой неправительственной исследовательской организацией - Московским Центром Карнеги. Фонд Карнеги за Международный Мир и Московский Центр Карнеги как организация не выступают с общей позицией по общественнополитическим вопросам. В публикации отражены личные взгляды авторов, которые не должны...»

««Главный принцип Knauf состоит в том, что все надо “mitdenken” (делать, предварительно хорошо подумав сообща и с учетом интересов тех, на кого работаешь). Постепенно это ключевое понятие привилось в России». Из интервью с Ю.А.Михайловым, Генеральным директором ООО «КНАУФ ГИПС КОЛПИНО»Управленческие практики российского подразделения международной корпорации: опыт «КНАУФ СНГ»* Гурков Игорь Борисович, Коссов Владимир Викторович Аннотация На основе анализа опыта развития группы «КНАУФ СНГ» в...»

«Приложение ИНФОРМАЦИЯ о ходе исполнения распоряжения Губернатора Омской области от 28 февраля 2013 года № 25-р «О мерах по реализации Указа Губернатора Омской области от 16 января 2013 года № 3» по Плану первоочередных мероприятий на 2013 – 2014 годы по реализации региональной стратегии действий в интересах детей на территории Омской области на 2013 – 2017 годы за 2013 год № Наименование Ответственный Информация об исполнении п/п мероприятия исполнитель I. Семейная политика детствосбережения...»

«ДЕПАРТАМЕНТ ОБРАЗОВАНИЯ И МОЛОДЕЖНОЙ ПОЛИТИКИ ХАНТЫ-МАНСИЙСКОГО АВТОНОМНОГО ОКРУГА – ЮГРЫ Государственное образовательное учреждение Высшего профессионального образования Ханты-Мансийского автономного округа – Югры «Сургутский государственный педагогический университет» Программа производственной практики БП.5. ПЕДАГОГИЧЕСКАЯ ПРАКТИКА Направление подготовки 49.03.02 Физическая культура для лиц с отклонениями в состоянии здоровья (Адаптивная физическая культура) Квалификация (степень)...»

«Государственное автономное образовательное учреждение высшего профессионального образования «Московский городской университет управления Правительства Москвы» Институт высшего профессионального образования Кафедра государственного управления и кадровой политики УТВЕРЖДАЮ Проректор по учебной и научной работе А.А. Александров «_»_ 20_ г. Рабочая программа учебной дисциплины «Методы принятия управленческих решений» для студентов направления 38.03.02 «Менеджмент» для очной формы обучения Москва...»

«Серия «Простые финансы» Ю. В. Брехова КАК РАСПОЗНАТЬ ФИНАНСОВУЮ ПИРАМИДУ Волгоград 2011 УДК 336 ББК 65.261 Б 87 Брошюра из серии «Простые финансы» выполнена в соответствии с договором 7(2) от 19 сентября 2011 года ФГОУ ВПО «Волгоградская академия государственной службы» с Комитетом бюджетно-финансовой политики и казначейства Администрации Волгоградской области в рамках выполнения долгосрочной областной целевой программы «Повышение уровня финансовой грамотности населения и развитие финансового...»

Материалы этого сайта размещены для ознакомления, все права принадлежат их авторам.

Если Вы не согласны с тем, что Ваш материал размещён на этом сайте, пожалуйста, напишите нам , мы в течении 1-2 рабочих дней удалим его.

Организация совместного доступа к интернету пользователей локальной сети - одна из наиболее распространенных задач, с которыми приходится сталкиваться системным администраторам. Тем не менее до сих пор она вызывает много затруднений и вопросов. Например - как обеспечить максимальную безопасность и полную управляемость?

Введение

Сегодня мы подробно рассмотрим как организовать совместный доступ к интернету сотрудников некой гипотетической компании. Предположим, что их количество будет лежать в пределах 50–100 человек, а в локальной сети развернуты все обычные для таких информационных систем сервисы: домен Windows, собственный почтовый сервер, FTP-сервер.

Для обеспечения совместного доступа мы будем использовать решение под названием UserGate Proxy & Firewall. У него есть несколько особенностей. Во-первых, это чисто российская разработка, в отличие от многих локализованных продуктов. Во-вторых, она имеет более чем десятилетнюю историю. Но самое главное - это постоянное развитие продукта.

Первые версии этого решения представляли собой относительно простые прокси-серверы, которые могли только обеспечивать совместное использование одного подключения к интернету и вести статистику его использования. Наибольшее распространение среди них получил билд 2.8, который до сих пор еще можно встретить в небольших конторах. Последнюю же, шестую версию сами разработчики уже не называют прокси-сервером. По их словам, это полноценное UTM-решение, которое охватывает целый спектр задач, связанных с безопасностью и контролем действий пользователей. Давай посмотрим, так ли это.

Развертывание UserGate Proxy & Firewall

В ходе установки интерес представляют два этапа (остальные шаги стандартны для инсталляции любого ПО). Первый из них - это выбор компонентов. Помимо базовых файлов, нам предлагается установить еще четыре серверных компонента - это VPN, два антивируса (Panda и «Антивирус Касперского») и обозреватель кеша.

Модуль VPN-сервера устанавливается по необходимости, то есть когда в компании планируется использование удаленного доступа сотрудников или для объединения нескольких удаленных сетей. Антивирусы имеет смысл инсталлировать только в том случае, если у компании приобретены соответствующие лицензии. Их наличие позволит сканировать интернет-трафик, локализовать и блокировать вредоносное ПО непосредственно на шлюзе. Обозреватель кеша обеспечит просмотр закешированных прокси-сервером веб-страниц.

Дополнительные функции

Запрет нежелательных сайтов

Решение поддерживает технологию Entensys URL Filtering. По сути, это облачная база данных, содержащая более 500 миллионов сайтов на разных языках, разбитых более чем по 70 категориям. Основное ее отличие - постоянный мониторинг, в ходе которого веб-проекты постоянно контролируются и при смене контента переносятся в другую категорию. Это позволяет с высокой долей точности запретить все нежелательные сайты, просто выбрав определенные рубрики.

Применение Entensys URL Filtering увеличивает безопасность работы в интернете, а также способствует повышению эффективности труда сотрудников (за счет запрета социальных сетей, развлекательных сайтов и прочего). Однако ее использование требует наличие платной подписки, которую необходимо продлевать каждый год.

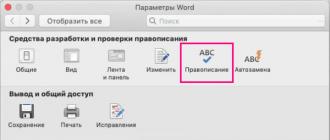

Помимо этого, в состав дистрибутива входит еще два компонента. Первый из них - «Консоль администратора». Это отдельное приложение, предназначенное, как это видно из названия, для управления сервером UserGate Proxy & Firewall. Главная его особенность - возможность удаленного подключения. Таким образом, администраторам или ответственным за использование интернета лицам не нужен прямой доступ к интернет-шлюзу.

Второй дополнительный компонент - веб-статистика. По сути, она представляет собой веб-сервер, который позволяет отображать подробную статистику использования глобальной сети сотрудниками компании. С одной стороны, это, вне всякого сомнения, полезный и удобный компонент. Ведь он позволяет получать данные без установки дополнительного ПО, в том числе и через интернет. Но с другой - он занимает лишние системные ресурсы интернет-шлюза. А поэтому его лучше устанавливать только в том случае, когда он действительно нужен.

Второй этап, на который стоит обратить внимание в ходе инсталляции UserGate Proxy & Firewall, - выбор базы данных. В предыдущих версиях UGPF мог функционировать только с файлами MDB, что сказывалось на производительности системы в целом. Теперь же есть выбор между двумя СУБД - Firebird и MySQL. Причем первая входит в состав дистрибутива, так что при ее выборе никаких дополнительных манипуляций производить не нужно. Если же ты пожелаешь использовать MySQL, то предварительно ее нужно установить и настроить. После завершения установки серверных компонентов необходимо подготовить рабочие места администраторов и других ответственных сотрудников, которые могут управлять доступом пользователей. Сделать это очень просто. Достаточно из того же самого дистрибутива установить на их рабочие компьютеры консоль администрирования.

Дополнительные функции

Встроенный VPN-сервер

В версии 6.0 появился компонент VPN-сервер. С его помощью можно организовать защищенный удаленный доступ сотрудников компании к локальной сети или объединить удаленные сети отдельных филиалов организации в единое информационное пространство. Данный VPN-сервер обладает всеми необходимыми функциональными возможностями для создания туннелей «сервер - сервер» и «клиент - сервер» и маршрутизации между подсетями.

Базовая настройка

Вся настройка UserGate Proxy & Firewall ведется с помощью консоли управления. По умолчанию после установки в ней уже создано подключение к локальному серверу. Однако если ты используешь ее удаленно, то соединение придется создать вручную, указав IP-адрес или имя хоста интернет-шлюза, сетевой порт (по умолчанию 2345) и параметры авторизации.

После подключения к серверу в первую очередь необходимо настроить сетевые интерфейсы. Сделать это можно на вкладке «Интерфейсы» раздела «Сервер UserGate». Сетевой карте, которая «смотрит» в локальную сеть, выставляем тип LAN, а всем остальным подключениям - WAN. «Временным» подключениям, таким как PPPoE, VPN, автоматически присваивается тип PPP.

Если у компании есть два или более подключения к глобальной сети, причем одно из них основное, а остальные резервные, то можно настроить автоматическое резервирование. Сделать это довольно просто. Достаточно добавить нужные интерфейсы в список резервных, указать один или несколько контрольных ресурсов и время их проверки. Принцип работы этой системы таков. UserGate автоматически с указанным интервалом проверяет доступность контрольных сайтов. Как только они перестают отвечать, продукт самостоятельно, без вмешательства администратора, переключается на резервный канал. При этом проверка доступности контрольных ресурсов по основному интерфейсу продолжается. И как только она оказывается успешной, автоматически выполняется переключение обратно. Единственное, на что нужно обратить внимание при настройке, - это выбор контрольных ресурсов. Лучше взять несколько крупных сайтов, стабильная работа которых практически гарантирована.

Дополнительные функции

Контроль сетевых приложений

В UserGate Proxy & Firewall реализована такая интересная возможность, как контроль сетевых приложений. Ее цель - запретить доступ к интернету любого несанкционированного ПО. В рамках настройки контроля создаются правила, которые разрешают или блокируют сетевую работу различных программ (с учетом версии или без него). В них можно указывать конкретные IP-адреса и порты назначения, что позволяет гибко настраивать доступ ПО, разрешив ему выполнять только определенные действия в интернете.

Контроль приложений позволяет выработать четкую корпоративную политику по использованию программ, частично предотвратить распространение вредоносного ПО.

После этого можно переходить непосредственно к настройке прокси-серверов. Всего в рассматриваемом решении их реализовано семь штук: для протоколов HTTP (включая HTTPs), FTP, SOCKS, POP3, SMTP, SIP и H323. Это практически все, что может понадобиться для работы сотрудников компании в интернете. По умолчанию включен только HTTP-прокси, все остальные можно активировать при необходимости.

Прокси-серверы в UserGate Proxy & Firewall могут работать в двух режимах - обычном и прозрачном. В первом случае речь идет о традиционном прокси. Сервер получает запросы от пользователей и переправляет их внешним серверам, а полученные ответы передает клиентам. Это традиционное решение, однако в нем есть свои неудобства. В частности, необходимо настраивать каждую программу, которая используется для работы в интернете (интернет-браузер, почтовый клиент, ICQ и прочее), на каждом компьютере в локальной сети. Это, конечно, большая работа. Тем более периодически, по мере установки нового программного обеспечения, она будет повторяться.

При выборе прозрачного режима используется специальный NAT-драйвер, входящий в комплект поставки рассматриваемого решения. Он прослушивает соответствующие порты (80-й для HTTP, 21-й для FTP и так далее), детектирует поступающие на них запросы и передает их прокси-серверу, откуда они отправляются дальше. Такое решение более удачно в том плане, что настройка программного обеспечения на клиентских машинах уже не нужна. Единственное, что требуется, - в качестве основного шлюза в сетевом подключении всех рабочих станций указать IP-адрес интернет-шлюза.

Следующий шаг - настройка пересылки DNS-запросов. Сделать это можно двумя способами. Самый простой из них - включить так называемый DNS-форвардинг. При его использовании поступающие на интернет-шлюз от клиентов DNS-запросы перенаправляются на указанные серверы (можно использовать как DNS-сервер из параметров сетевого подключения, так и любые произвольные DNS-серверы).

Второй вариант - создание NAT-правила, которое будет принимать запросы по 53-му (стандартный для DNS) порту и переправлять их во внешнюю сеть. Однако в этом случае придется либо на всех компьютерах вручную прописывать DNS-серверы в настройках сетевых подключений, либо настроить отправку DNS-запросов через интернет-шлюз с сервера контроллера домена.

Управление пользователями

После завершения базовой настройки можно переходить к работе с пользователями. Начать нужно с создания групп, в которые впоследствии будут объединяться аккаунты. Для чего это нужно? Во-первых, для последующей интеграции с Active Directory. А во-вторых, группам можно присваивать правила (о них мы поговорим позднее), таким образом управляя доступом сразу большого количества пользователей.

Следующим шагом будет внесение в систему пользователей. Сделать это можно тремя разными способами. Первый из них, ручное создание каждого аккаунта, мы по понятным причинам даже не рассматриваем. Этот вариант подходит лишь для малых сетей с небольшим количеством пользователей. Второй способ - сканирование корпоративной сети ARP-запросами, в ходе которого система сама определяет список возможных аккаунтов. Однако мы выбираем третий, наиболее оптимальный с точки зрения простоты и удобства администрирования вариант - интеграцию с Active Directory. Выполняется она на основе созданных ранее групп. Сначала нужно заполнить общие параметры интеграции: указать домен, адрес его контроллера, логин и пароль пользователя с необходимыми правами доступа к нему, а также интервал синхронизации. После этого каждой созданной в UserGate группе нужно присвоить одну или несколько групп из Active Directory. Собственно говоря, настройка на этом и заканчивается. После сохранения всех параметров синхронизация будет выполняться в автоматическом режиме.

Создаваемые в ходе авторизации пользователи по умолчанию будут использовать NTLM-авторизацию, то есть авторизацию по доменному логину. Это очень удобный вариант, поскольку правила и система учета трафика будут работать независимо от того, за каким компьютером в данный момент сидит пользователь.

Правда, для использования этого метода авторизации необходимо дополнительное программное обеспечение - специальный клиент. Эта программа работает на уровне Winsock и передает на интернет-шлюз параметры авторизации пользователей. Ее дистрибутив входит в комплект поставки UserGate Proxy & Firewall. Быстро установить клиент на все рабочие станции можно с помощью групповых политик Windows.

К слову сказать, NTLM-авторизация далеко не единственный метод авторизации сотрудников компании для работы в интернете. Например, если в организации практикуется жесткая привязка работников к рабочим станциям, то можно использовать для идентификации пользователей IP-адрес, MAC-адрес или их сочетание. С помощью этих же методов можно организовать доступ к глобальной сети различных серверов.

Контроль пользователей

Одно из значительных преимуществ UGPF составляют широкие возможности для контроля пользователей. Они реализуются с помощью системы правил управления трафиком. Принцип ее работы очень прост. Администратор (или другое ответственное лицо) создает набор правил, каждое из которых представляет собой одно или несколько условий срабатывания и выполняемое при этом действие. Эти правила присваиваются отдельным пользователям или целым их группам и позволяют в автоматическом режиме контролировать их работу в интернете. Всего реализовано четыре возможных действия. Первое из них - закрыть соединение. Оно позволяет, например, запретить загрузку определенных файлов, предотвратить посещение нежелательных сайтов и прочее. Второе действие - изменить тариф. Оно используется в системе тарификации, которая интегрирована в рассматриваемый продукт (мы ее не рассматриваем, поскольку для корпоративных сетей она не особо актуальна). Следующее действие позволяет отключить подсчет трафика, получаемого в рамках данного соединения. В этом случае передаваемая информация не учитывается при подведении суточного, недельного и месячного потребления. Ну и наконец, последнее действие - ограничение скорости до указанного значения. Его очень удобно использовать для предотвращения «забивания» канала при загрузке больших файлов и решении других подобных задач.

Условий в правилах управления трафиком гораздо больше - около десяти. Некоторые из них относительно просты, например максимальный размер файла. Такое правило будет срабатывать при попытке пользователей загрузить файл больше указанного размера. Другие условия привязаны ко времени. В частности, среди них можно отметить расписание (срабатывание по времени и дням недели) и праздники (срабатывает в указанные дни).

Однако наибольший интерес представляют условия, связанные с сайтами и контентом. В частности, с их помощью можно блокировать или устанавливать другие действия на определенные виды контента (например, видео, аудио, исполняемые файлы, текст, картинки и прочее), конкретные веб-проекты или целые их категории (для этого используется технология Entensys URL Filtering, см. врезку).

Примечательно, что одно правило может содержать сразу же несколько условий. При этом администратор может указывать, в каком случае оно будет выполняться - при соблюдении всех условий или любого одного из них. Это позволяет создать очень гибкую политику использования интернета сотрудниками компании, учитывающую большое количество всевозможных нюансов.

Настройка межсетевого экрана

Неотъемлемая часть драйвера NAT UserGate - межсетевой экран, с его помощью решаются различные задачи, связанные с обработкой сетевого трафика. Для настройки используются специальные правила, которые могут быть одного из трех типов: трансляции сетевого адреса, маршрутизации и файрвола. Правил в системе может быть произвольное количество. При этом применяются они в том порядке, в каком перечислены в общем списке. Поэтому если поступающий трафик подходит под несколько правил, он будет обработан тем из них, которое расположено выше других.

Каждое правило характеризуется тремя основными параметрами. Первый - источник трафика. Это может быть один или несколько определенных хостов, WAN- или LAN-интерфейс интернет-шлюза. Второй параметр - назначение информации. Здесь может быть указан LAN- или WAN-интерфейс или dial-up соединение. Последняя основная характеристика правила - это один или несколько сервисов, на которые оно распространяется. Под сервисом в UserGate Proxy & Firewall понимается пара из семейства протоколов (TCP, UDP, ICMP, произвольный протокол) и сетевого порта (или диапазона сетевых портов). По умолчанию в системе уже есть внушительный набор предустановленных сервисов, начиная с общераспространенных (HTTP, HTTPs, DNS, ICQ) и заканчивая специфическими (WebMoney, RAdmin, различные онлайн-игры и так далее). Однако при необходимости администратор может создавать и свои сервисы, например описывающие работу с онлайн-банком.

Также у каждого правила есть действие, которое оно выполняет с подходящим под условия трафиком. Их всего два: разрешить или запретить. В первом случае трафик беспрепятственно проходит по указанному маршруту, а во втором блокируется.

Правила трансляции сетевого адреса используют технологию NAT. С их помощью можно настроить доступ в интернет рабочих станций с локальными адресами. Для этого необходимо создать правило, указав в качестве источника LAN-интерфейс, а в качестве приемника - WAN-интерфейс. Правила маршрутизации применяются в том случае, если рассматриваемое решение будет использоваться в качестве роутера между двумя локальными сетями (в нем реализована такая возможность). В этом случае маршрутизацию можно настроить для двунаправленной прозрачной передачи трафика.

Правила файрвола используются для обработки трафика, который поступает не на прокси-сервер, а непосредственно на интернет-шлюз. Сразу после установки в системе есть одно такое правило, которое разрешает все сетевые пакеты. В принципе, если создаваемый интернет-шлюз не будет использоваться как рабочая станция, то действие правила можно сменить с «Разрешить» на «Запретить». В этом случае на компьютере будет блокирована любая сетевая активность, кроме транзитных NAT-пакетов, передающихся из локальной сети в интернет и обратно.

Правила файрвола позволяют публиковать в глобальной сети любые локальные сервисы: веб-серверы, FTP-серверы, почтовые серверы и прочее. При этом у удаленных пользователей появляется возможность подключения к ним через интернет. Как пример можно рассмотреть публикацию корпоративного FTP-сервера. Для этого админ должен создать правило, в котором в качестве источника выбрать пункт «Любой», в качестве назначения указать нужный WAN-интерфейс, а в качестве сервиса - FTP. После этого выбрать действие «Разрешить», включить трансляцию трафика и в поле «Адрес назначения» указать IP-адрес локального FTP-сервера и его сетевой порт.

После такой настройки все поступающие на сетевые карты интернет-шлюза соединения по 21-му порту будут автоматически перенаправляться на FTP-сервер. Кстати, в процессе настройки можно выбрать не только «родной», но и любой другой сервис (или создать свой собственный). В этом случае внешние пользователи должны будут обращаться не на 21-й, а на иной порт. Такой подход очень удобен в тех случаях, когда в информационной системе есть два или более однотипных сервиса. Например, можно организовать доступ извне к корпоративному порталу по стандартному для HTTP порту 80, а доступ к веб-статистике UserGate - по порту 81.

Аналогичным образом настраивается внешний доступ к внутреннему почтовому серверу.

Важная отличительная черта реализованного межсетевого экрана - система предотвращения вторжений. Она работает полностью в автоматическом режиме, выявляя на основе сигнатур и эвристических методов попытки несанкционированного воздействия и нивелируя их через блокировку потоков нежелательного трафика или сброс опасных соединений.

Подводим итоги

В этом обзоре мы достаточно подробно рассмотрели организацию совместного доступа сотрудников компании к интернету. В современных условиях это не самый простой процесс, поскольку нужно учитывать большое количество различных нюансов. Причем важны как технические, так и организационные аспекты, особенно контроль действий пользователей.

В данной статье расскажу Вам о новом продукте компании Entensys, партнерами которой мы являемся по трем направлениям, UserGate Proxy & Firewall 6.2.1.Доброго времени суток уважаемый посетитель. Позади 2013 год, для кого-то он был трудный, для кого-то легкий, но время бежит, а если учесть, что одна наносекунда это 10 −9 с. то оно просто летит. В данной статье расскажу Вам о новом продукте компании Entensys, партнерами которой мы являемся по трем направлениям UserGate Proxy & Firewall 6.2.1.

C точки зрения администрирования версии 6.2 от UserGate Proxy & Firewall 5.2F, внедрения которой мы успешно практикуем в нашей практике ИТ аусорсинга , практически нет. В качестве лабораторной среды будем использовать Hyper-V, а именно две виртуальные машины первого поколения, серверная часть на Windows Server 2008 R2 SP1, клиентская Windows 7 SP1. По каким-то неизвестным мне причинам UserGate версии 6 не устанавливается на Windows Server 2012 и Windows Server 2012 R2.

Итак, что же такое прокси сервер?

Прокси-сервер (от англ. proxy - «представитель, уполномоченный») - служба (комплекс программ) в компьютерных сетях, позволяющая клиентам выполнять косвенные запросы к другим сетевым службам. Сначала клиент подключается к прокси-серверу и запрашивает какой-либо ресурс (например, e-mail), расположенный на другом сервере. Затем прокси-сервер либо подключается к указанному серверу и получает ресурс у него, либо возвращает ресурс из собственного кэша (в случаях, если прокси имеет свой кэш). В некоторых случаях запрос клиента или ответ сервера может быть изменён прокси-сервером в определённых целях. Также прокси-сервер позволяет защищать компьютер клиента от некоторых сетевых атак и помогает сохранять анонимность клиента.

Что такое UserGate Proxy & Firewall?

UserGate Proxy & Firewall – это комплексное решение для подключения пользователей к сети Интернет, обеспечивающее полноценный учет трафика, разграничение доступа и предоставляющее встроенные средства сетевой защиты.

Из определения рассмотрим, какие решения предоставляет Entensys в своем продукте, как посчитывается трафик, чем разграничивается доступ, а также какие средства защиты предоставляет UserGate Proxy & Firewall.

Из чего состоит UserGate?

UserGate состоит из нескольких частей: сервер, консоль администрирования и несколько дополнительных модулей. Сервер– это основная часть прокси-сервера, в которой реализованы все его функциональные возможности. Сервер UserGate предоставляет доступ в сеть Интернет, осуществляет подсчет трафика, ведет статистику работы пользователей в сети и выполняет многие другие задачи.

Консоль администрирования UserGate - это программа, предназначенная для управления сервером UserGate. Консоль администрирования UserGate связывается с серверной частью по специальному защищенному протоколу поверх TCP/IP, что позволяет выполнять удаленное администрирование сервера.